Erläuterte Begriffe:

- Verteiltes System

- Dezentrales System

- Föderiertes System

- Hybrider Ansatz

- Single Point of Failure (SPOF) (Deutsch: einziger Ausfallpunkt)

- Vendor Lock-in (Deutsch: Anbieterbindung)

- Datenraum (data space)

- Datenraum (data room)

- Datenhoheit

- Datensouveränität

- Schlüsselmanagement

- Kommunikationsmodelle/-dienste

- Strombasierter Dienst

- Dateibasierter Dienst

- Kommunikationsbasierter Dienst

- Usable Security

- Usable Privacy

| Begriff | Verteiltes System |

| Beschreibung | Ein vernetztes Computersystem, in dem Prozesse und Ressourcen ausreichend/hinreichend auf mehrere Computer verteilt sind. |

| Beispiel | Das World Wide Web (WWW). Für den Benutzer sieht eine Webseite wie ein einziges Dokument aus, im Hintergrund können die Inhalte (Bilder, Texte, Skripte) jedoch von verschiedenen Webservern und CDNs (Content Delivery Networks) weltweit geladen werden. |

| Abbildung (mit Gemini Pro generiert) |  |

| Tags | Skalierbarkeit, Ressourcen-Sharing, Middleware |

| Siehe auch | Dezentrales System, Föderiertes System |

| Quellen | Steen, Maarten van, und Andrew S. Tanenbaum. Distributed Systems. Fourth edition. Maarten van Steen, 2023. |

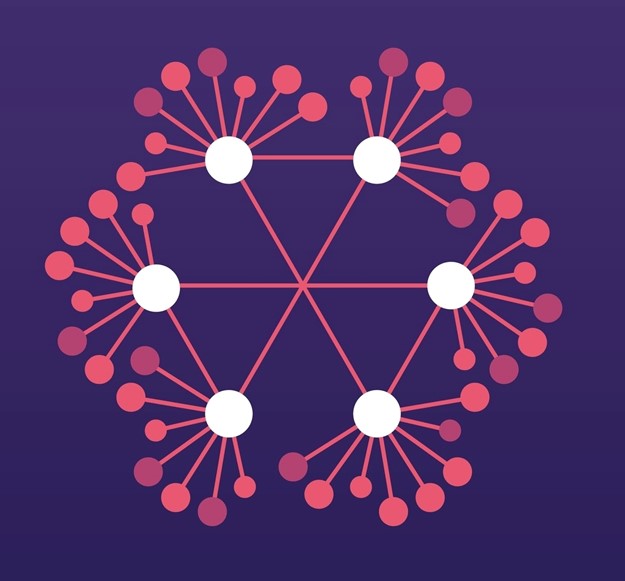

| Begriff | Dezentrales System |

| Beschreibung | Ein vernetztes Computersystem, in dem Prozesse und Ressourcen notwendigerweise auf mehrere Computer verteilt sind. Dezentrale Systeme haben keine zentrale Steuerungsinstanz. Die Kontrolle und der Betrieb eines dezentralen System ist auf mehrere unabhängige Akteure verteilt. |

| Beispiel | Blockchain-Netzwerke (z. B. Bitcoin), bei denen das „Kassenbuch“ (Ledger) auf allen Knoten identisch vorliegt und es keine zentrale Steuerungsinstanz gibt. |

| Abbildung (mit Gemini Pro generiert) |  |

| Tags | Peer-to-Peer, Blockchain, Redundanz |

| Siehe auch | Verteiltes System, Föderiertes System, Datenraum, Vendor Lock-in |

| Quellen | Steen, Maarten van, und Andrew S. Tanenbaum. Distributed Systems. Fourth edition. Maarten van Steen, 2023. |

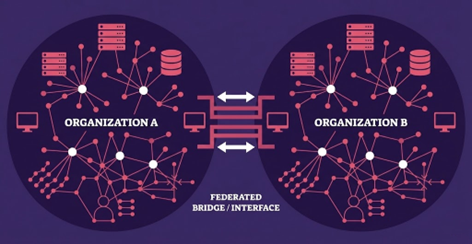

| Begriff | Föderiertes System |

| Beschreibung | Ein föderiertes Informationssystem ist ein System aus autonomen Komponenten, die zur Abfrage von Informationen zusammenarbeiten können. |

| Beispiel | Das E-Mail-System (SMTP). Ein Server der Universität und ein Server von Google (Gmail) sind völlig autonom und werden von verschiedenen Organisationen verwaltet, können aber standardisiert Nachrichten austauschen. |

| Abbildung (mit Gemini Pro generiert) |  |

| Tags | Interoperabilität, Autonomie, Standards, Datensouverenität |

| Siehe auch | Dezentrales System, Verteiltes System, Datenraum, Datenhoheit |

| Quellen | Busse, Susanne, Ralf-Detlef Kutsche, Ulf Leser, and Herbert Weber. „Federated information systems: Concepts, terminology and architectures.“ Forschungsberichte des Fachbereichs Informatik 99, no. 9 (1999): 1-38. |

| Begriff | Hybrider Ansatz |

| Beschreibung | Elemente werden aus zentralisierten und dezentralisierten Organisationen kombiniert. |

| Beispiel | 1. Cloud-Computing ermöglicht es, dass Nutzer über Endgeräte auf zentral in Rechenzentren bereitgestellte Dienste und Daten zugreifen. 2. Edge Computing in einer Smart Factory. Daten werden lokal an der Maschine verarbeitet (dezentral/Edge), um Latenz zu vermeiden, aber aggregierte Berichte werden zur Analyse an eine zentrale Cloud gesendet. |

| Abbildung (mit Gemini Pro generiert) |  |

| Tags | Edge-Computing, Cloud Computing, Hybrid Cloud |

| Siehe auch | Dezentrales System, Föderiertes System, Datenraum |

| Quellen | Steen, Maarten van, und Andrew S. Tanenbaum. Distributed Systems. Fourth edition. Maarten van Steen, 2023. Alamouti, Siavash M., Fay Arjomandi, und Michel Burger. „Hybrid edge cloud: A pragmatic approach for decentralized cloud computing.“ IEEE Communications Magazine 60, no. 9 (2022): 16-29. |

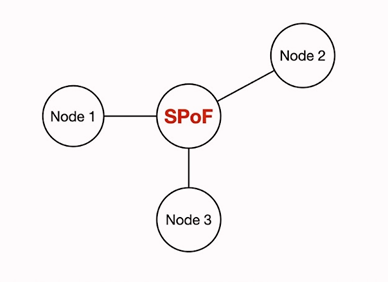

| Begriff | Single Point of Failure (SPOF) (Deutsch: einziger Ausfallpunkt) |

| Beschreibung | Ein Gerät, eine Person oder eine Einrichtung, deren Ausfall das gesamte Rechenzentrum zum Stillstand bringt oder negativ beeinträchtigt. |

| Beispiel | Ein Netzwerkverkehr läuft über einen einzigen Router. Fällt der Router aus, sei es durch Hardwaredefekt, Stromausfall oder Ähnliches, wird auch der gesamte Netzwerkverkehr lahmgelegt und kann nicht mehr genutzt werden, bis dieser eine Router wieder funktioniert. |

| Abbildung (mit Gemini Pro generiert) |  |

| Tags | Zuverlässigkeit, Resilienz, Systemarchitektur |

| Siehe auch | Zentrales System, Kommunikationsmodelle/-dienste, Dateibasierte Dienste |

| Quellen | https://www.ibm.com/docs/en/zos/3.2.0?topic=data-what-is-single-point-failure, https://www.computerweekly.com/de/definition/SPoF-Single-Point-of-Failure |

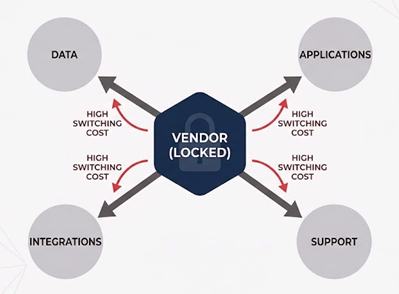

| Begriff | Vendor Lock-in (Deutsch: Anbieterbindung) |

| Beschreibung | Eine starke Abhängigkeit eines Kunden von einem einzigen Anbieter, als Resultat daraus, dass ein Wechsel weg von diesem Produkt oder diesem Anbieter unpraktikabel oder nachteilig für den Kunden ist. Gründe dafür sind vor allem zu hohe Kosten für einen Wechsel, technische Hindernisse oder vertragliche Bindungen. |

| Beispiel | Ein Unternehmen legt einen Teil seiner IT-Infrastruktur zu einem gewissen Cloud-Anbieter aus. Durch technische und finanzielle Wechselbarrieren wird es dem Unternehmen erschwert, Daten nach ihrer Einrichtung zu verschieben. Daher ist das Unternehmen nun an diesen Cloud-Anbieter gekettet und es würde erheblich viel Zeit, Aufwand und Geld kosten, den Anbieter zu wechseln. |

| Abbildung (mit Gemini Pro generiert) |  |

| Tags | Vendorabhängigkeit, Portabilität, Interoperabilität, Datensouveränität |

| Siehe auch | Dateibasierte Dienste, Hybrider Ansatz |

| Quellen | https://www.cloudflare.com/de-de/learning/cloud/what-is-vendor-lock-in/, Opara-Martins, J., Sahandi, R. & Tian, F. Critical analysis of vendor lock-in and its impact on cloud computing migration: a business perspective. J Cloud Comp 5, 4 (2016) |

| Begriff | Datenraum (data space) |

| Beschreibung | Eine föderierte, offene und sichere Infrastruktur oder Online-Plattform für souveränen Datenaustausch, die auf gemeinsamen Vereinbarungen, Regeln und Standards beruht. Sensible Daten können so kontrolliert mittels vereinbarter Sicherheitsmaßnahmen zugänglich gemacht werden. |

| Beispiel | Ein Unternehmen muss gegenüber Behörden oder Wirtschaftsprüfern nachweisen, dass es IT-Sicherheitsstandards einhält. Als Vorbereitung stellt es alle Richtlinien, Protokolle der Zugriffskontrollen und Dokumentationen der Netzwerksicherheit in einem sicheren Datenraum für die Auditoren bereit. Vorteilhaft ist die revisionssichere Protokollierung, wer wann welche Datei eingesehen hat. |

| Abbildung | – |

| Tags | Datenbereitstellung, Sicherheit, Governance, Dezentralität |

| Siehe auch | Föderation / Föderierte Systeme, Datenhoheit, Datensouveränität, Schlüsselmanagement, Kommunikationsbasierte Dienste, Usable Security |

| Quellen | https://gaia-x-hub.de/wp-content/uploads/2022/10/20220914_White_Paper_22.1_Definition_Datenraum_final.pdf, https://www.bitkom.org/sites/main/files/2022-09/Bitkom_Datenraeume_Datenoekosysteme_Sep_2022.pdf |

| Begriff | Datenraum (data room) |

| Beschreibung | Ein sicherer, zentralisierter Bereich, in dem vertrauliche Dokumente gesammelt, organisiert und stark kontrolliert zugänglich gemacht werden. Die Bereitsstellung erfolgt üblicherweise über eine dritte Online-Plattform. |

| Beispiel | Bei der Vorbereitung einer Unternehmensübernahme stellt ein Unternehmen relevante Dokumente in einem virtuellen Data Room bereit. Potenzielle Käufer und deren Berater erhalten zeitlich begrenzten Zugriff, um die Unterlagen im Rahmen der Prüfung einzusehen. Die Daten werden nicht zwischen verschiedenen Organisationen oder Systemen aktiv ausgetauscht. |

| Abbildung | – |

| Tags | Datenbereitstellung, Sicherheit, Governance, Zentralität |

| Siehe auch | Datenhoheit, Datensouveränität, Kommunikationsbasierte Dienste, Usable Security |

| Quellen | Kevin Timson, „Uses and implications of virtual data room features for corporate real estate due diligence“, Corporate Real Estate Journal, Volume 5, Number 1, Autumn/Fall 2015, pp.21-33(13) |

| Begriff | Datenhoheit |

| Beschreibung | Das Recht und die Macht einer Person, einer Organisation oder eines Staates, über die eigenen Daten selbstbestimmt zu verfügen. Sie umfasst die Kontrolle darüber, wie Daten erhoben, gespeichert, verarbeitet, genutzt, weitergegeben und grenzüberschreitend übertragen werden. |

| Beispiel | Ein Patient erhält eine elektronische Gesundheitsakte. Im Rahmen der Datenhoheit wird verbindlich geregelt, welcher Arzt Zugriff darauf bekommt, welche Daten geteilt und ob Daten gelöscht werden. |

| Abbildung | – |

| Tags | Datenschutz, Rechte, Governance |

| Siehe auch | Datensouveränität, Datenraum, Föderation / Föderierte Systeme, Schlüsselmanagement, Usable Security |

| Quellen | https://www.computerweekly.com/de/definition/Datensouveraenitaet-Datenhoheit, https://element.io/de/features/data-sovereignty, https://www.cloudflare.com/de-de/learning/privacy/what-is-data-sovereignty/ |

| Begriff | Datensouveränität |

| Beschreibung | Die praktische Fähigkeit einer Person, einer Organisation oder eines Staates, über die eigenen Daten im Rahmen der Datenhoheit selbstbestimmt zu verfügen. Der Begriff bezieht sich eher auf die praktische Umsetzung des Rechts. |

| Beispiel | Ein Patient erhält eine elektronische Gesundheitsakte. Er kann differenziert und informiert handeln, da die Bereitstellung der Gesundheitsakte für den Patienten angemessen, verständlich und zugänglich gestaltet ist. Die Zugriffe werden protokolliert und streng kontrolliert, wodurch er sich bewusst sein kann, welche Daten wie behandelt werden. |

| Abbildung | – |

| Tags | Selbstbestimmung, Datenschutz, Föderierte Systeme |

| Siehe auch | Datenhoheit, Datenraum, Föderation / Föderierte Systeme, Schlüsselmanagement, Usable Security |

| Quellen | https://www.computerweekly.com/de/definition/Datensouveraenitaet-Datenhoheit, https://element.io/de/features/data-sovereignty |

| Begriff | Schlüsselmanagement |

| Beschreibung | Der Prozess der Generierung, des Austauschs, der Speicherung und der Verwaltung kryptografischer Schlüssel, um die Sicherheit verschlüsselter Daten zu gewährleisten. Ziel ist es, die Vertraulichkeit, Integrität und Verfügbarkeit verschlüsselter Daten zu gewährleisten. |

| Beispiel | Eine Nachricht wird über einen Chat-Messenger-App versendet. Es werden für Sender und Empfänger jeweils geheime Schlüssel erstellt und gespeichert. Beim Senden wird die Nachricht mit dem passenden Schlüssel verschlüsselt, so zugeschickt, und erst beim Empfänger mit passendem Schlüssel entschlüsselt und offenbart. |

| Abbildung | – |

| Tags | Kryptographie, Sicherheit, Zugriffskontrolle |

| Siehe auch | Föderation / Föderierte Systeme, Hybrider Ansatz, Kommunikationsbasierte Dienste, Strombasierte Dienste, Dateibasierte Dienste, Usable Security, Datensouveränität |

| Quellen | https://www.ibm.com/de-de/think/topics/key-management, Xiaobing He, Michael Niedermeier, Hermann de Meer, „Dynamic key management in wireless sensor networks: A survey“, Journal of Network and Computer Applications, Volume 36, Issue 2, 2013, S. 611-622, ISSN 1084-8045 |

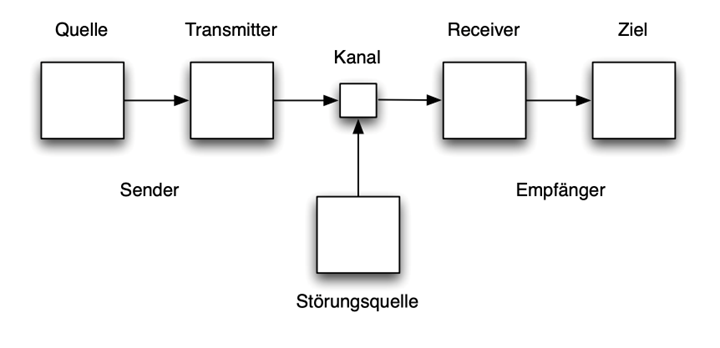

| Begriff | Kommunikationsmodelle/-dienste |

| Beschreibung | Kommunikationsmodelle sind abstrakte, theoretische Konzepte, die beschreiben und strukturieren, wie der Austausch von Informationen zwischen einem Sender und einem Empfänger abläuft. Kommunikationsdienste hingegen sind die konkreten, operationalisierbaren Schnittstellen und Funktionalitäten, die auf Basis von Kommunikationsmodellen implementiert werden, um spezifische informationstechnische Aufgaben innerhalb einer definierten Systemschicht zu erfüllen. |

| Beispiel | 1. Kommunikationsmodell (Publish-Subscribe-Modell): Ein Modell, bei dem Sender (Publisher) Nachrichten asynchron veröffentlichen und Empfänger (Subscriber) nur diejenigen Nachrichten erhalten, für die sie sich interessieren, ohne dass sich Sender und Empfänger explizit kennen müssen. 2. Kommunikationsdienst: Das Transmission Control Protocol (TCP). Dieser Dienst bietet der darüberliegenden Anwendungsebene die konkrete Funktion an, einen zuverlässigen Kanal aufzubauen, in dem Datenpakete verlustfrei und in der richtigen Reihenfolge (durch Bestätigungen und Neuübertragungen) zugestellt werden. |

| Abbildung (Quelle: Shannon, 1948) |  |

| Tags | Architektur, Regelwerk, Protokolle |

| Siehe auch | |

| Quellen | Shannon, Claude Elwood. „A mathematical theory of communication“. The Bell system technical journal 27, Nr. 3 (1948): 379–423. Steen, Maarten van, und Andrew S. Tanenbaum. Distributed Systems. Fourth edition. Maarten van Steen, 2023. |

| Begriff | Strombasierter Dienst |

| Beschreibung | Ein Dienst, der hochverfügbare und fehlertolerante Verarbeitung kontinuierlicher Datenströme ermöglicht, indem er parallele Aufgaben über Event‑Streams koordiniert und Statusinformationen persistierend verwaltet. |

| Beispiel | Nutzung eines Webplayers: jedes Play-, Skip- oder Playlist-Event wird parallel von Empfehlungs-, Analyse- und Werbe-Systemen in Echtzeit verarbeitet. |

| Abbildung | – |

| Tags | Event-Streaming, Pub/Sub, Datenströme, ereignisgesteuert |

| Siehe auch | Kommunikationsmodelle/-dienste, Verteiltes System, Dezentrales System, Föderiertes System |

| Quellen | Liu, Yaxiao & Liu, Weidong & Song, Jiaxing & He, Huan. (2015). An empirical study on implementing highly reliable stream computing systems with private cloud. Ad Hoc Networks. 35. 10.1016/j.adhoc.2015.07.009. |

| Begriff | Dateibasierter Dienst |

| Beschreibung | Ein Dienst, der Dateien als primäres Kommunikations‑ und Integrationsmedium nutzt, indem Sender Daten in Dateien schreiben, die Empfänger aus einem Dateisystem lesen und weiterverarbeiten. |

| Beispiel | Cloud-Dateidienste: Mitarbeiter laden Dateien in einen gemeinsamen Ordner hoch, Kollegen synchronisieren und verarbeiten sie direkt aus dem Dateisystem. |

| Abbildung | – |

| Tags | Dateiübertragung, asynchrone Kommunikation, Datei-Schnittstelle |

| Siehe auch | Kommunikationsmodelle/-dienste, Datenraum, Datenhoheit, Datensouveränität, Verteiltes System, Schlüsselmanagement |

| Quellen | Reuther, Albert. Large Scale Parallelization Using File-Based Communications. 2019. |

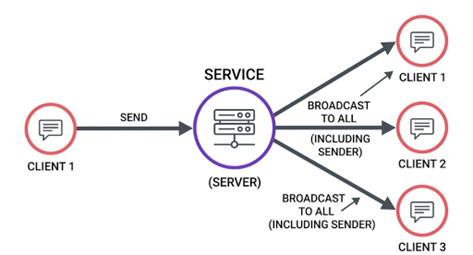

| Begriff | Kommunikationsbasierter Dienst |

| Beschreibung | Ein Dienst, der den Informationsfluss durch interaktive Kanäle wie Chat, E-Mail oder Face-to-Face ermöglicht. |

| Beispiel | Microsoft Teams/WhatsApp: Nutzer senden Nachrichten, die sofort oder verzögert von Empfängern gelesen und beantwortet werden. |

| Abbildung (mit Gemini Pro generiert) |  |

| Tags | Echtzeit-Kommunikation, Kommunikationskanäle, asynchrone Kommunikation |

| Siehe auch | Kommunikationsmodelle/-dienste, Dezentrales System, Föderiertes System, Usable Security, Schlüsselmanagement |

| Quellen | Mezouar, Mariam & Costa, Daniel & Zou, Ying. (2024). An Empirical Study on Collaborative Uses of Communication Channels for Software Development and Management. 1-10. 10.1109/CASCON62161.2024.10838181. |

| Begriff | Usable Security |

| Beschreibung | Usable Security bezeichnet den inter- und transdisziplinären Ansatz, sicherheitsfördernde Verfahren für digitale Produkte und Dienstleistungen so auszugestalten, dass Benutzer:innen bei ihren sicherheitsrelevanten Zielen und Vorhaben bestmöglich unterstützt werden. Hierdurch werden z. B. auch Lai:innen und technikferne Anwender:innen in die Lage versetzt, Sicherheitselemente und deren Notwendigkeit zumindest grundlegend zu verstehen und die Elemente in der dafür vorgesehenen Weise zu verwenden. |

| Beispiel | Automatische Sicherheitsupdates: Aktualisierungen laufen im Hintergrund ab, ohne dass die Nutzenden selbst aktiv werden müssen oder bei ihren Aufgaben gestört werden. |

| Abbildung | – |

| Tags | Benutzerfreundliche Sicherheit, nutzerzentrierte IT-Sicherheit |

| Siehe auch | Datensouveränität, Datenhoheit, Datenraum |

| Quellen | Luigi Lo Iacono, Hartmut Schmitt, Denis Feth, Andreas Heinemann (2024): 10. Usable Security und Privacy Workshop. In: Mensch und Computer 2024 – Workshopband. Gesellschaft für Informatik e.V., Bonn |

| Begriff | Usable Privacy |

| Beschreibung | Usable Privacy verfolgt äquivalente Ziele wie Usable Security (vgl. ebd.) und fokussiert dabei auf Technologien zur Förderung der Privatheit in digitalen Systemen und Plattformen. |

| Beispiel | Eine Messenger-App bietet klar verständliche Privatsphäre-Einstellungen, mit denen Nutzer einfach festlegen können, wer Profilbild, Status oder letzte Aktivität sehen darf. |

| Abbildung | – |

| Tags | Datenschutzfreundliche Gestaltung, nutzerzentrierter Datenschutz, verständliche Privatsphäre-Einstellungen |

| Siehe auch | Datensouveränität, Datenhoheit, Datenraum |

| Quellen | Luigi Lo Iacono, Hartmut Schmitt, Denis Feth, Andreas Heinemann (2024): 10. Usable Security und Privacy Workshop. In: Mensch und Computer 2024 – Workshopband. Gesellschaft für Informatik e.V., Bonn |